シマンテックセキュリティレスポンスは先日、Sage 2.0 ランサムウェア(Ransom.Cry)が、スパムボット Trojan.Pandex によって拡散されていることを発見しました。Trojan.Pandex は以前にも、スパムボット、金融系のトロイの木馬、ランサムウェアをペイロードとする JS ダウンローダを送信することが確認されていました。また、Sage 2.0 が Cerber ランサムウェア(Ransom.Cerber)と似たようなルーチンを共有していることも最近になって判明しましたが、2 つのマルウェアファミリーに関連があると完全には断定できません。

Sage 2.0 は、Crylocker(Ransom.Cry)から進化したマルウェアで、2016 年 9 月に登場して以来、今日に至るまで使われ続けています。これまで Sage の拡散に使われていたのは、Rig 悪用ツールキット(EK)でしたが、今ではほとんどがスパム経由になりました。Sage 2.0 が Trik ボットネットによってダウンロードされているのも確認されており、これは Trojan.Wortrik を使ってコンピュータに侵入します。

Cerber との類似性

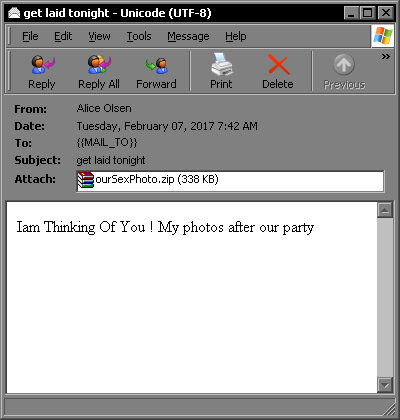

Sage 2.0 は、性的に露骨な内容のスパムメールに添付された .ZIP ファイルとしてコンピュータに侵入します(図 1)。

図 1. 性的に露骨な内容で、悪質なファイルが添付されたスパムメールの例

実行されるとき、Sage 2.0 は Adobe PDF のアイコンを利用して .PDF ファイルに偽装します。以前のリリースから、別のパッカーも使います。

Sage 2.0 には、身代金要求の文面で多言語をサポートするなど、Cerber を思わせる新しいルーチンも使われています。

図 2. Sage 2.0 で使われる最新の身代金要求の文面は .HTA ファイルで、多言語に対応

Cerber と同様、Sage 2.0 で使われる身代金要求の文面も、かつては .HTML ファイルでしたが、今は .HTA ファイルとなり、多言語に対応しています。しかも、ご丁寧なことに、.HTA ファイルと .SAGE ファイルのレジストリには新しくデフォルトのアイコンまで追加されました。.HTA は鍵のアイコンで表示され、身代金要求の文面が格納されています。.SAGE ファイルのほうは錠前のアイコンで表示され、中身はロックされたファイルです。

図 3. Sage によって、.HTA ファイルと .SAGE ファイルに新しいデフォルトのアイコンが追加されている

また、やはり Cerber と同様、新しい Sage 2.0 の亜種はランサムウェアへの感染をユーザーに知らせるために、SAPI SpVoice インターフェースを使う .VBS スクリプトを投下します。データベース関連のプロセスを終了させるのも、Cerber で見られた手口でした。実行中のデータベースプロセスによってロックされている可能性があるファイルにも、確実に感染するためです。

さらに、Sage 2.0 が使うプロセスリストも、以前の Cerber、特に Cerber バージョン 4 のときに見られたリストとまったく同じです。

図 4. Cerber 4 の設定の一部。Sage 2.0 で使われているのと同じプロセスリスト

これまでに出現した Sage 2.0 には、まだ開発中であることを示す明白な特徴がありました。%Temp%\lol.txt ファイルを検索して、見つかった場合には暗号化ルーチンを停止していたのです。また、同じディレクトリから MY_QWemsadkjasd フォルダをブラックリストに追加しました。これは、開発に利用される場所です。これらのチェック機能が、Sage 2.0 の最新の亜種では削除されています。

今回見つかった最新の亜種では、最新のランサムウェアに対応するように、シャドウ削除ルーチンも更新されています。以前のコードは、vssadmin を実行してシャドウコピーを削除していましたが、現在の Sage 2.0 はセーフブートのオプションとエラー検出も無効にします。

まとめ

Cerber を利用している攻撃者と、Sage 2.0 の背後にいる攻撃者が同一という確固たる証拠はありません。また、両者が同じパッカーを共有しているわけでもありません。ただし、Sage 2.0 が Cerber のルーチンの一部をミラーリングしているので、成功の前例がある Cerber を真似て、Sage 2.0 が感染力を強めるべく備えていると見ることもできます。

[click_to_tweet:1]

対処方法

ランサムウェアの脅威から身を守るために、以下のベストプラクティスに従うことをお勧めします。

- 疑わしいメール、特にリンクが記載されていたり、ファイルが添付されていたりするメールを受信した場合には削除する。

- セキュリティソフトウェアは常に最新状態に保ち、マルウェアの新しい亜種に備える。

- オペレーティングシステムをはじめ、あらゆるソフトウェアを常に最新の状態に保つ。ソフトウェア更新には、新しく見つかったセキュリティ脆弱性に対するパッチが含まれていることが多く、攻撃者による悪用を防ぐことになります。

- コンピュータに保存しているファイルはすべて定期的にバックアップする。万一コンピュータがランサムウェアに感染した場合でも、マルウェアを駆除した後でファイルを復元できます。

保護対策

シマンテックとノートンの製品は、このブログでお伝えした脅威を以下の定義で検出します。

* 日本語版セキュリティレスポンスブログの RSS フィードを購読するには、http://www.symantec.com/connect/ja/item-feeds/blog/2261/feed/all/ja にアクセスしてください。

【参考訳】