Wipbot や Turla として知られるマルウェアを使った組織的なサイバースパイ活動は、旧東側諸国の政府機関や大使館を標的としてきました。攻撃者は当初、バックドア型の Trojan.Wipbot (別名 Tavdig)を使って偵察活動を始め、その後 Trojan.Turla(別名 Uroboros、Snake、Carbon)を使った長期的な監視活動にシフトしています。この組み合わせで少なくとも 4 年間、典型的なスパイ活動が行われていたとみられ、選ばれた標的の特徴とマルウェアに使われた高度な技術から、攻撃活動の背後には国家が支援しているグループが存在すると考えられます。

Turla は強力なスパイ機能を備えています。コンピュータに合わせて起動するように設定され、ユーザーが Web ブラウザを立ち上げるとバックドアを開き、攻撃者との通信を有効にします。攻撃者は、感染したコンピュータからこのバックドアを介して、ファイルのコピー、サーバーへの接続、ファイルの削除、他のマルウェアのロードや実行などが可能です。

Turla の背後にいるグループは 2 段階の攻撃戦略を用いており、スピア型フィッシングメールや水飲み場型攻撃を使って感染させます。水飲み場型攻撃では強力な侵害機能が用いられ、特定範囲の正規の Web サイトを侵害して、事前に指定した IP アドレス範囲からアクセスした標的のみにマルウェアを配布します。侵害された Web サイトから配布された Trojan.Wipbot が、さらに Turla をダウンロードして標的に配布している可能性が極めて高いと考えられます。

標的

当初、この感染は欧州諸国で拡散しているようにみえましたが、詳細な分析の結果、西欧圏での感染の多くは、旧東側諸国の政府機関のネットワークに接続されているコンピュータで発生していることが判明しました。感染は、これらの国の大使館で発生したとみられます。

感染を分析したところ、攻撃はいくつかの特定の国に集中しています。たとえば 2012 年 5 月には、旧ソビエト連邦構成国の首相事務局で発生した感染が瞬く間に広がり、最大 60 台ものコンピュータが侵害されました。

2012 年末に別の旧ソビエト連邦構成国の在フランス大使館で発生した感染は、2013 年になると同国外務省のネットワークに接続されたコンピュータに拡散を開始し、さらに内務省にも感染を広げました。調査を進めたところ、同国の外交活動を標的とした組織的なスパイ活動が発覚しています。また、ベルギー、ウクライナ、中国、ヨルダン、ギリシア、カザフスタン、アルメニア、ポーランド、ドイツの大使館でも感染が確認されています。

同じ地域内で、少なくとも 5 カ国が同様の攻撃の標的となっていました。攻撃者の狙いは主に旧東側諸国ですが、西欧の国の保健省、中米の国の教育省、中東の電力関連機関、米国の医療機関など、他の標的もいくつか確認されています。

シマンテックでは、これらの情報の公開に先立って、インターネットセキュリティインシデントへの対応を行う CERT(Computer Emergency Response Center)などの各国の関係機関に本件を通知しています。

攻撃手法

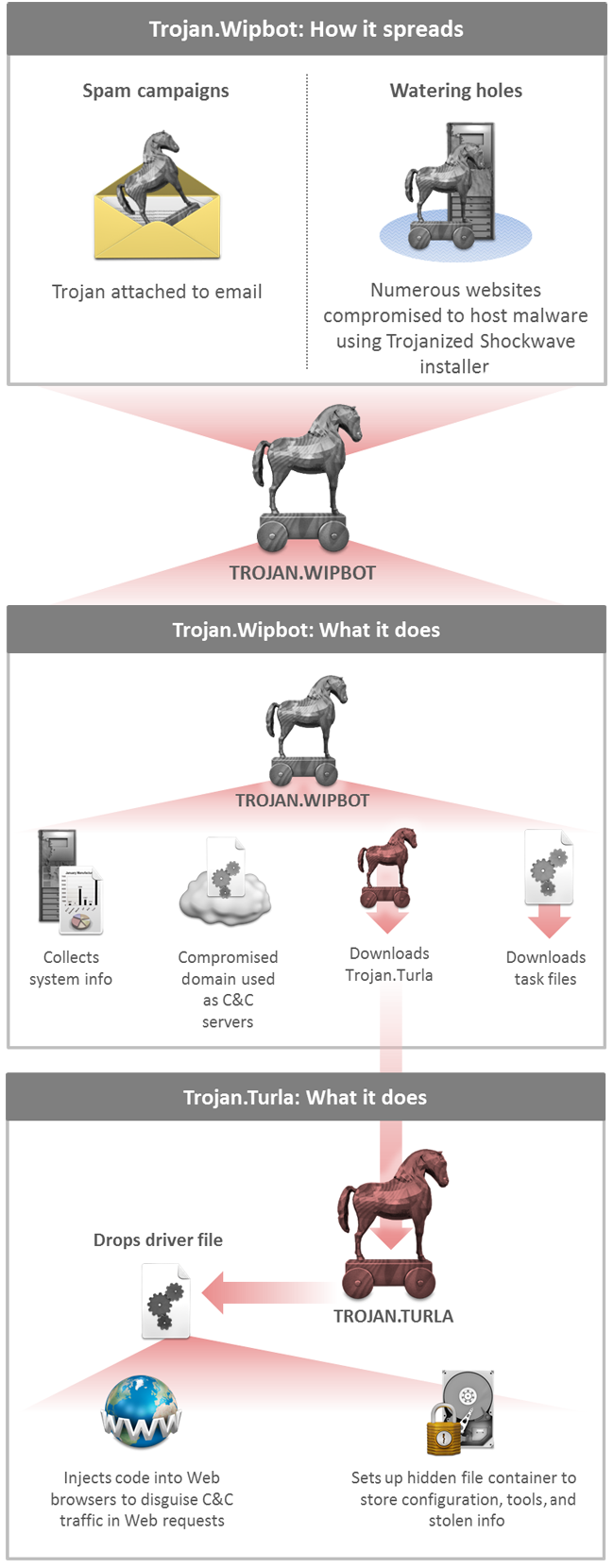

Turla の背後にいるグループは、スピア型フィッシングメールや水飲み場型攻撃を使って標的を感染させます。電子メールのいくつかには、中東の大使館職員から送られたように見せかけ、会議の議事録を偽装したファイルが添付されています。これを開くと Trojan.Wipbot が標的のコンピュータに投下されます。両者のコードや構造にはいくつもの類似点があるため、Wipbot は Turla を配布する仕組みだと考えられています。

図 1. スピア型フィッシングメールや水飲み場型攻撃で感染した Trojan.Wipbot が Trojan.Turla をインストールする

2012 年 9 月以降、このグループは少なくとも 84 カ所の正規の Web サイトを侵害して水飲み場型攻撃に利用してきました。この中には、政府機関や国際機関の Web サイトが多数含まれます。

侵害されたサイトにアクセスすると、「フィンガープリント採取」スクリプトが実行されている Web サーバーにリダイレクトされます。このスクリプトは、アクセスしたコンピュータを特定する情報を収集します。この段階で、サイトにアクセスした者が使用しているブラウザやプラグインに関する情報をくまなく収集して、攻撃に最適な脆弱性を特定します。

攻撃の次の段階ではさらに標的を絞り、狙った標的に関連する IP アドレスのみに Wipbot を投下するようにサーバーが設定されます。たとえば、Shockwave インストーラのバンドルに偽装したマルウェアが届けられます。続いて、Wipbot は感染したコンピュータから追加の情報を収集します。攻撃の対象と判断された場合、はるかに強力な機能を備えた 2 つ目のバックドア型の脅威(Trojan.Turla)がダウンロードされます。

Wipbot が偵察ツールとして動作する一方、Turla は標的のコンピュータで長期的に活動します。シマンテックの分析によると、Wipbot と Turla の間にはいくつかの技術的な共通点が認められ、両方のコードを作成したのは同一のグループか、またはより大規模な組織とみられます。

Turla

シマンテックでは数年間にわたり、Turla の背後にいるグループの活動を追跡してきました。攻撃者の身元特定には至っていませんが、攻撃活動のタイムスタンプのほとんどは UTC(協定世界時)より 4 時間進んだ時間帯での標準的な業務時間に発生しています。

Turla は、2004 年から活動しているマルウェア Trojan.Minit の進化形です。今回の攻撃は、安定したリソースと高度な技術力を持ちネットワークの多層防御を突破する能力を備えた攻撃者グループによる行為です。国家レベルでの関心を集めそうな組織のみを標的に絞り、スパイ活動や機密情報の窃取などを目的としています。

保護対策

シマンテック製品の最新バージョンをお使いのお客様は、以下の検出定義によって、前述の攻撃で利用されているマルウェアから保護されています。

ウイルス対策

侵入防止システム

* 日本語版セキュリティレスポンスブログの RSS フィードを購読するには、http://www.symantec.com/connect/ja/item-feeds/blog/2261/feed/all/ja にアクセスしてください。