El mercado del Internet de las Cosas (IoT, por sus siglas en inglés) ha empezado a despegar. Los consumidores pueden comprar versiones que se conectan a Internet de casi todos los electrodomésticos imaginables. Gartner predice que en 20151 habrá 2,900 millones de dispositivos IoT conectados en espacios del hogar inteligente (smart home) de los consumidores.

Sin embargo, a pesar de la creciente aceptación del público por el hogar inteligente, estudios recientes parecen estar de acuerdo en que “seguridad” no es una palabra que suela asociarse con los dispositivos IoT, lo que deja a los consumidores potencialmente expuestos. Recientemente en Symantec analizamos 50 dispositivos presentes en el hogar inteligente, los cuales están disponibles hoy en día y echamos un vistazo a cómo se encuentran cuando de seguridad se trata.

El panorama del hogar conectado

Para nuestra investigación, analizamos dispositivos IoT de las siguientes categorías:

- Termostatos inteligentes

- Cerraduras inteligentes

- Focos inteligentes

- Detectores de humo inteligentes

- Dispositivos inteligentes de administración de energía

- Hubs inteligentes

Nuestros hallazgos podría aplicar también a otros dispositivos IoT y productos para hogares inteligentes, como:

- Alarmas de seguridad

- Cámaras de vigilancia IP

- Sistemas de entretenimiento (smart TV, decodificadores de TV, etc.)

- Routers de banda ancha

- Dispositivos de almacenamiento conectados a la red (NAS)

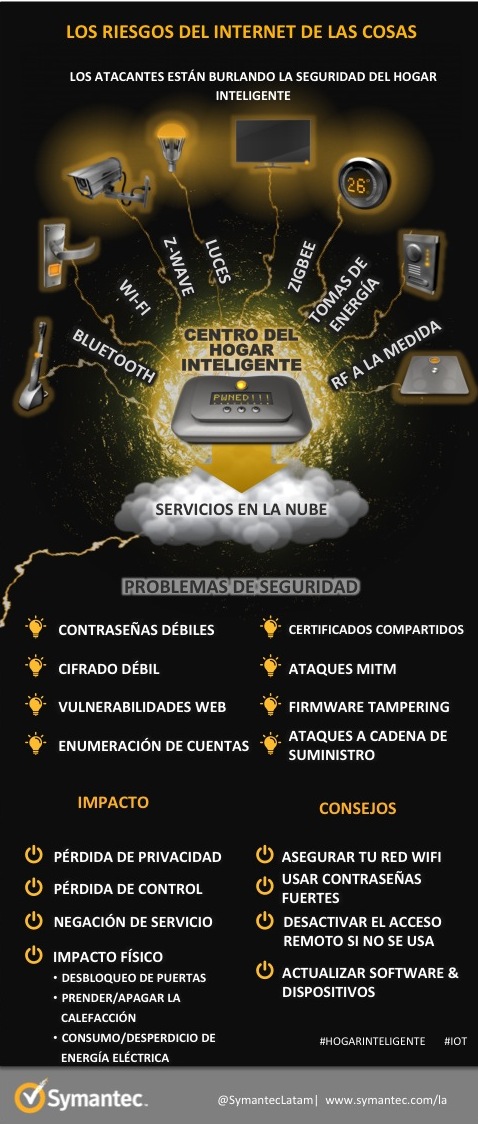

Los dispositivos del hogar inteligente pueden utilizar un servicio de nube back-end para monitorear el uso o permitir a los usuarios controlar de manera remota estos sistemas. Los usuarios pueden tener acceso a la información o controlar su dispositivo mediante un portal web o desde una aplicación móvil.

Nuestra investigación encontró que muchos de estos dispositivos y servicios presentaron varios problemas de seguridad básica.

Autenticación débil

Ninguno de los dispositivos utilizaba autenticación mutua o contraseñas fuertes. Peor aún, algunos impidieron al usuario para configurar una contraseña fuerte en la interfaz de nube, al restringir la autenticación a un simple código PIN de cuatro dígitos. Si se combina esto con la ausencia de una autenticación de doble factor (2 FA) y ninguna contraseña para mitigar un ataque de fuerza bruta, entonces podrían ser un blanco fácil para los agresores.

Vulnerabilidades web

Además de una autenticación débil, muchas interfaces web del hogar inteligente sufren de vulnerabilidades de aplicaciones web conocidas. Una prueba rápida con 15 interfaces de nube IoT reveló algunas vulnerabilidades graves ( y eso que este análisis solo fue superficial ). Encontramos y reportamos diez vulnerabilidades relacionadas con path traversal, carga de archivos sin restricciones (ejecución remota de código), inclusión remota de archivos (RFI), e inyección SQL. Y aquí no solo hablamos de focos inteligentes; uno de los dispositivos afectados era una cerradura de puerta inteligente, que podía ser abierta de manera remota por Internet, sin siquiera conocer la contraseña.

Ataques locales

Los atacantes que han accedido a una red doméstica, al irrumpir por ejemplo, en una red Wi-Fi con un cifrado débil, tienen otros vectores de ataque a su disposición. Vimos dispositivos que transmiten localmente contraseñas en texto simple, o que no utilizan ninguna autenticación en absoluto. El uso de actualización de firmware sin validar, es también un rasgo común entre los dispositivos IoT. Este paso en falso de seguridad, le da a un agresor la capacidad para buscar en la red doméstica, contraseñas de dispositivos IoT. Estas credenciales robadas luego pueden utilizarse para ejecutar otros comandos e incluso, asumir el control del dispositivo al actualizarlo con una actualización de firmware maliciosa.

Potencial de ataques

Hasta ahora, no hemos visto ataques de malware generalizados que apunten a los dispositivos del hogar inteligente, como routers y dispositivos de almacenamiento conectados a la red. En la actualidad, la mayoría de los ataques IoT son pruebas de concepto y todavía no generan ganancias para los agresores. Esto no significa que los ciberdelincuentes no atacarán a los dispositivos IoT en un futuro, cuando la tecnología se vuelva más convencional.

Dada la experiencia con otros casos del pasado, sabemos que los agresores son creativos y siempre buscarán nuevos métodos de ataque. Incluso si es solo para hacer un uso indebido de la tecnología, chantajear al usuario, o tener un enlace permanente en una red doméstica, los cibercriminales están siempre listos y deseosos de atacar cualquier blanco que puedan y que les represente un beneficio.

Así que, antes de dejarte llevar por tus nuevos proyectos de automatización en tu hogar, tómate un momento para pensar si al contar con las comodidades que brindan los dispositivos podrías exponerte a ti y a tu hogar a ataques cibernéticos. Verifica la protección con que cuentan y exige una mejor seguridad de parte de los fabricantes de tus dispositivos de hogar inteligente y de IoT, para ayudar a mejorar las cosas.

Si quieres conocer el análisis completo que hicimos de los dispositivos en los hogares inteligentes, puede leer nuestro reporte:

Mitigación

Por desgracia, es difícil para un usuario asegurar por sí mismo sus dispositivos IoT, ya que la mayoría de ellos no proporciona un modo seguro de operación. No obstante, los usuarios deberían tomar en cuenta los siguientes consejos para reducir el riesgo de un posible ataque:

- Utiliza contraseñas fuertes y únicas para cuentas de dispositivos y redes Wi-Fi

- Cambia las contraseñas que vienen por default

- Usa un método de cifrado más fuerte al configurar redes Wi-Fi, como WPA2

- Deshabilita o protege el acceso remoto a los dispositivos IoT, cuando no lo requieras

- Utiliza conexiones por cable en lugar de wireless, donde sea posible

- Emplea los dispositivos en una red doméstica separada, cuando sea posible

- Ten cuidado al comprar dispositivos IoT usados, ya que pueden haber sido manipulados

- Investiga las medidas de seguridad del fabricante o vendedor del dispositivo

- Modifica la configuración de privacidad y seguridad del dispositivo, según tus necesidades

- Deshabilita características que no sean necesarias o no uses

- Instala las actualizaciones en cuanto estén disponibles

- Asegúrate de que una interrupción, generada, por ejemplo, por saturaciones o a fallas en la red, no resulte en un estado inseguro de la instalación

- Verifica si las características inteligentes son realmente necesarias o si un dispositivo normal sería suficiente

Como un líder en la industria de seguridad, Symantec ayuda a varios fabricantes de dispositivos IoT para construir dispositivos seguros. Por eso, recomienda a los fabricantes considerar los siguientes cinco principios, que son fundamentales en el desarrollo de nuevos dispositivos:

- Modelo de confianza para IoT, por ejemplo, la autenticación del dispositivo a través de SSL

- Proteger el código que opera el IoT, por ejemplo, una firma de código digital

- Protección efectiva host-based para IoT, por ejemplo, protección de endpoint y hardening del sistema

- Gestión segura y eficaz para IoT, por ejemplo, configuración y actualizaciones over-the-air

- Análisis de seguridad para identificar y resolver amenazas nuevas y avanzadas, por ejemplo, detección de anomalías